Sekoia Intelligence (CTI)

Description

La threat intelligence produite par Sekoia.io est contextualisée, exploitable et précise.

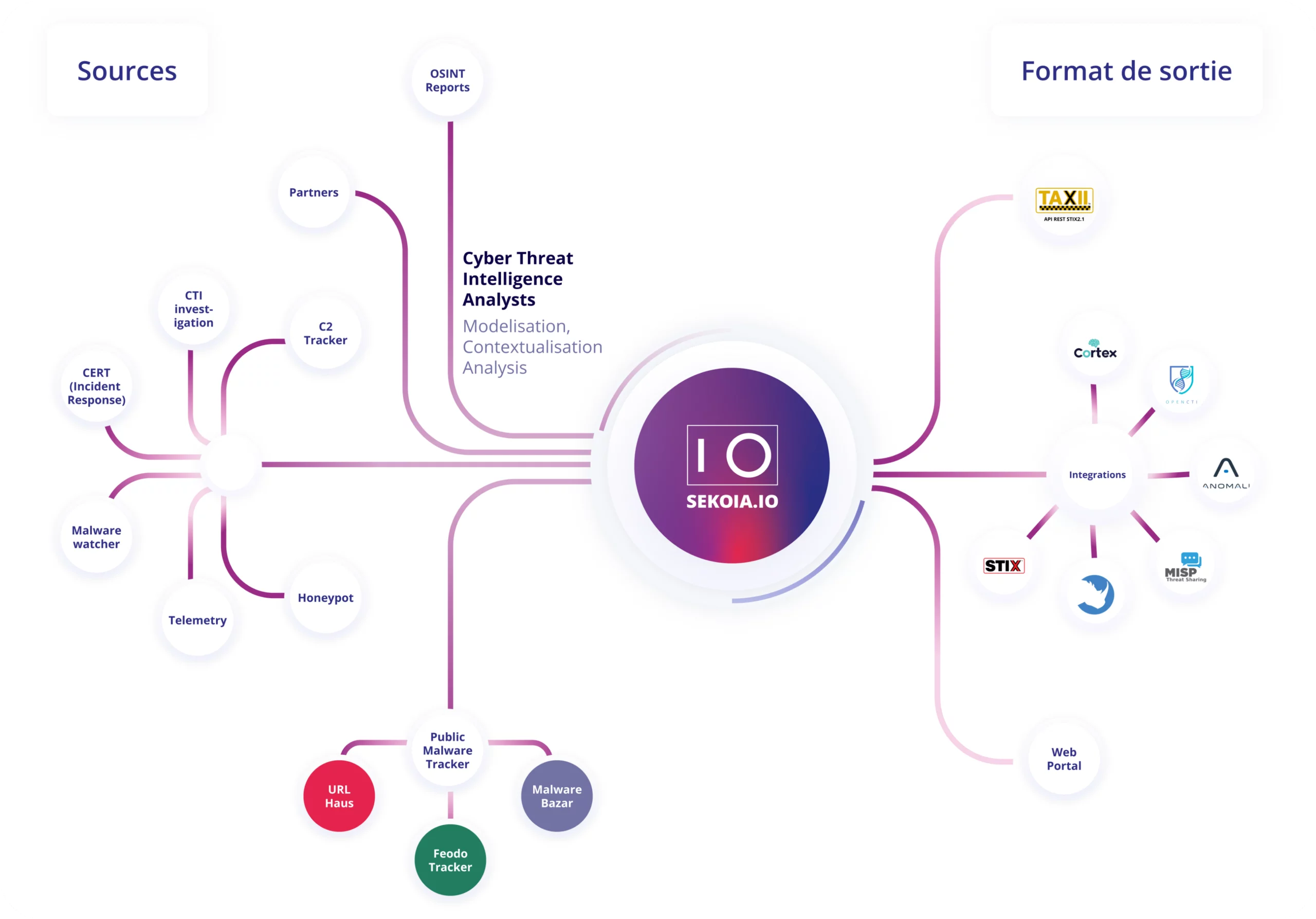

Sekoia Intelligence (CTI) est un composée de données exclusives produites par Sekoia.io (issues de trackers de C2, de trackers VirusTotal, de Honeypots etc.) et de données raffinées issues de sources ouvertes.

- Types d'utilisateurs Professionnel

- Langue de l'interface utilisateur Anglais

- Langages EN/FR

Nous contacter

Une question sur cette solution ? envie d'une démo ? besoin d'un devis ?... Contactez-nous.

Détails

La threat intelligence proposée par Sekoia.io est :

- Pensée pour la détection : les données de Sekoia Intelligence (CTI) sont principalement produites pour être utilisées en détection (très peu de faux positifs)

- Entièrement contextualisée : les données de Sekoia Intelligence (CTI) sont liées entre elles pour comprendre pourquoi un indicateur est pertinent (à quel acteur malveillant est-il lié, est ce qu'il est lié à un ou plusieurs malwares etc.)

- Autement structurée : toutes les données sont modelisées dans le format STIX 2.1 (Sekoia.io est un membre du comité CTI d'OASIS qui est en charge des évolutions du format STIX)

- Un flux contextualisé d'indicateurs de compromission (ou IoC) comprenant des règles Yara, venant de sources exclusives de Sekoia.io mais également de sources librement accessibles

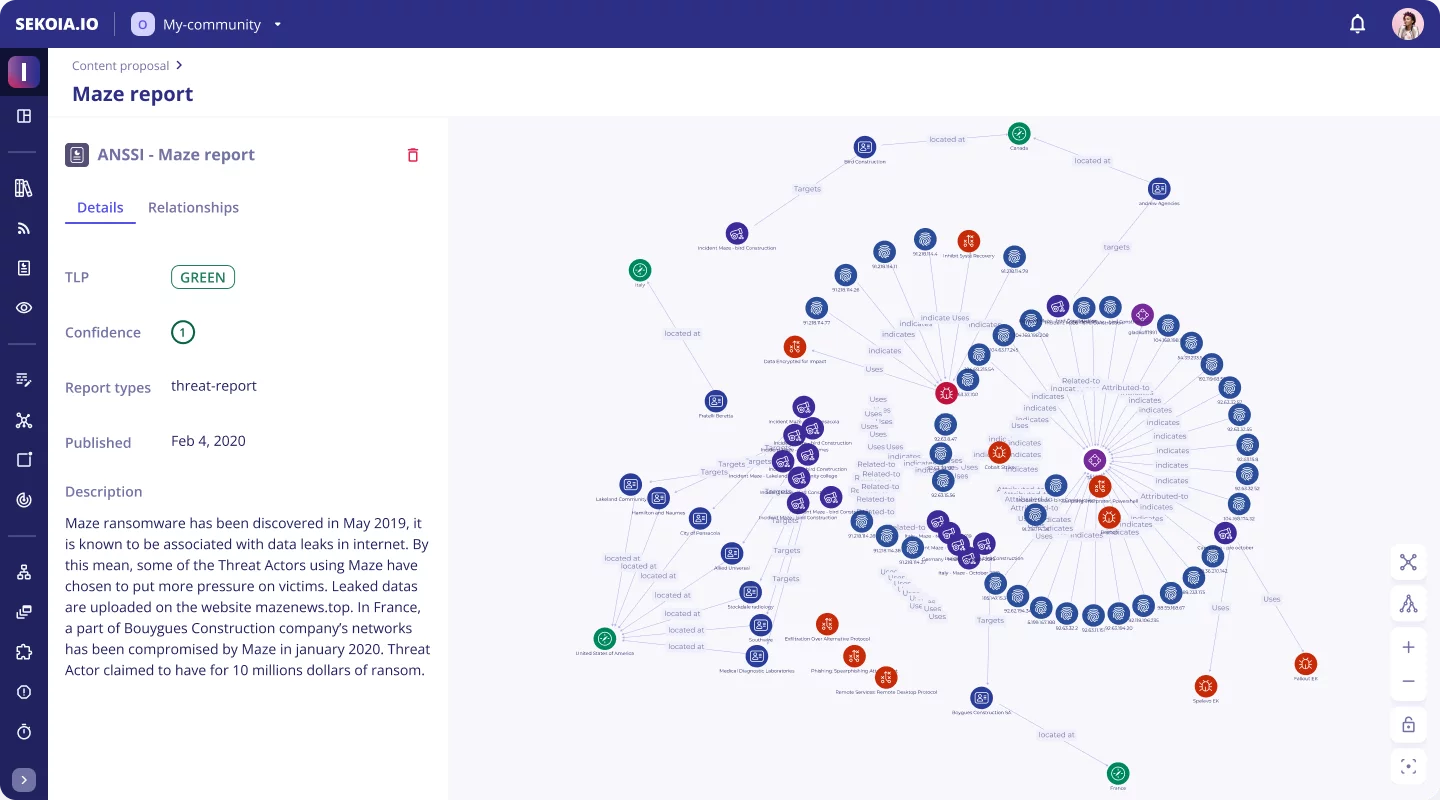

- Des rapports, sur des menaces actives, produits par Sekoia.io nommés FLINT (Flash Intelligence) ; ces rapports sont modelisés au format STIX au sein de la plateforme

- Une sélection de rapports venant d'autres sources d'intérêt, issus de la veille réalisée par Sekoia.io ; ces rapports sont modelisés au format STIX au sein de la plateforme

-

Les fiches descriptives d'acteurs malveillants et de malwares

La souscription au service Sekoia Intelligence (CTI) comprend :

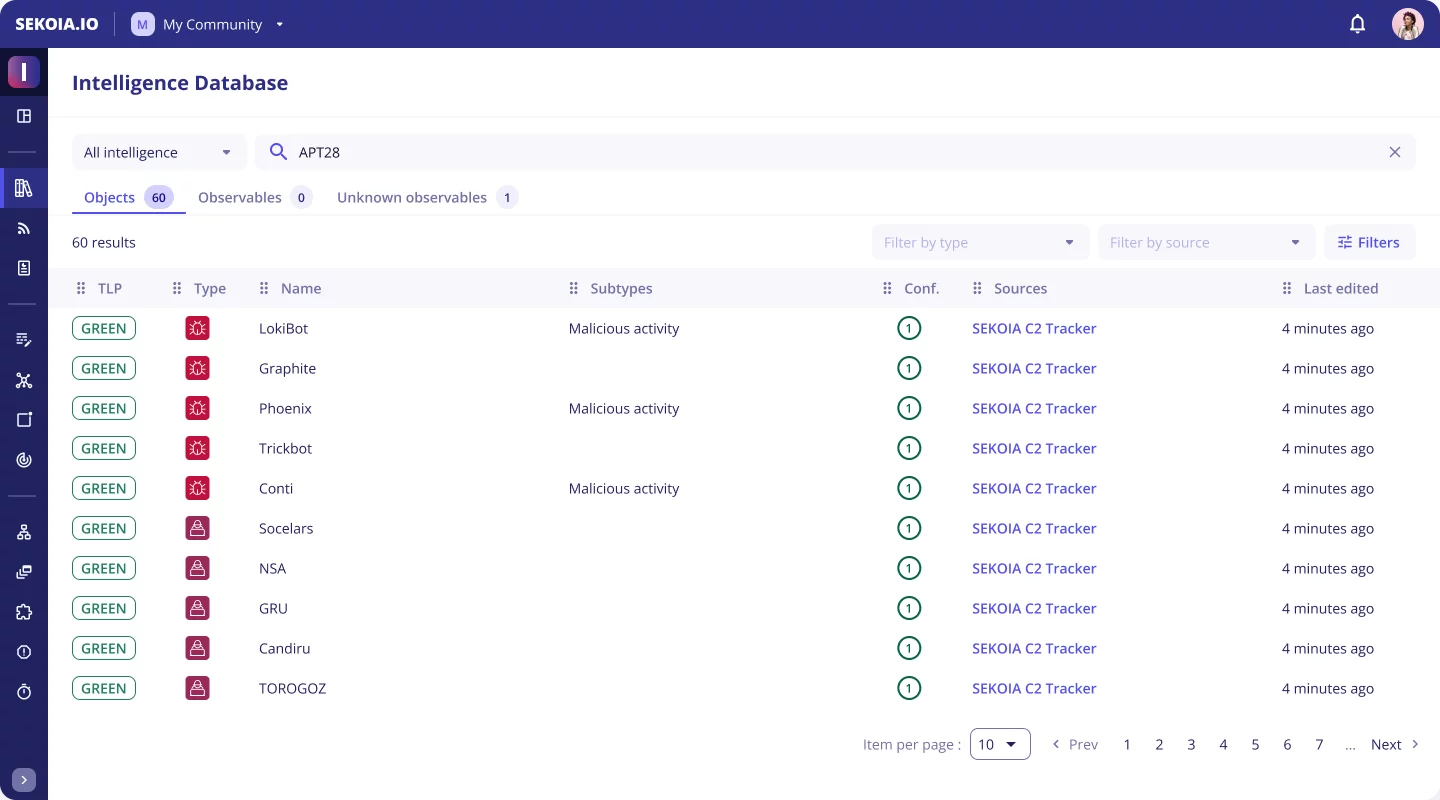

- Un accès complet à la base de données CTI comprenant les indicateurs de compromission modelisés

- Un nombre illimité de comptes permettant l'accès au portail web de la plateforme

- Un accès à l'API, sans quota, permettant d'interroger la base de données de CTI à partir de solutions tierces

- Un accès à l'ensemble de connecteurs existants pour faciliter l'intégration de Sekoia Intelligence (CTI) avec de solutions tierces (disponibles ici).

- Un accès aux équipes support et Customer Success

Aperçu de Sekoia Intelligence (CTI) :

Modélisation d'une menace :

Recherche dans la base de Threat Intelligence :

Documents

Pas encore d’avis utilisateurs sur ce produit

Laisser un avisVous devez être connecté pour donner votre avis